お疲れさまです(^^;)

今回はカスタムシグニチャ作成及び適用例について紹介したいと思います~

なんとなくネットでJuniper関連の資料を探していたらこんな資料を発見~

https://www.juniper.net/content/dam/www/assets/additional-resources/jp/ja/idp.pdf

資料の中に。。

IDP シグネチャアップデートは、ライセンスが必要なサブスクリプションサービス

です。

シグネチャをダウンロードして使用するには、IDP ライセンスをインストールする必要があります。

カスタムシグネチャのみを使用している場合は、IDP ライセンスは必要ありません。

→ え~ カスタムシグニチャ適用ってIDPライセンスが必要と今まで勝手に思ってた

~ビックリ・・

てなわけで。。

自宅ラボのVSRXで早速確認してみましたとさ(;^_^A

以下お品書きです。。

① カスタムシグニチャ作成~適用までの流れ

② カスタムシグニチャ作成及び適用例(その1)

【事前準備】

【シグニチャ作成及び適用】

【検知確認】

③ カスタムシグニチャ作成及び適用例(その2)

Wiresharkによる確認

では始めます!!

① カスタムシグニチャ作成~適用までの流れ

ざっくりまとめるとこんな感じかと~(^^;)

〇 事前確認(必要により)

Wireshark等を使用して検知したい通信内容をキャプチャし、

特徴的な文字列等をあらかじめ確認しておく

→ カスタムシグニチャ検知条件を作成する際に必要

〇SRXにおいてカスタムシグニチャを作成、投入する

・カスタムアタック定義で検知対象とする文字列/条件等を指定する

・検知した場合におけるSRXの動作条件を設定し、作成した動作を有効にする

・定義した動作でセキュリティポリシーに反映する

(Syslogに残したい場合はLog設定も忘れずに。。)

・対象通信が通過した際にSRXが検知できるかを確認

確認はコマンドまたはログ

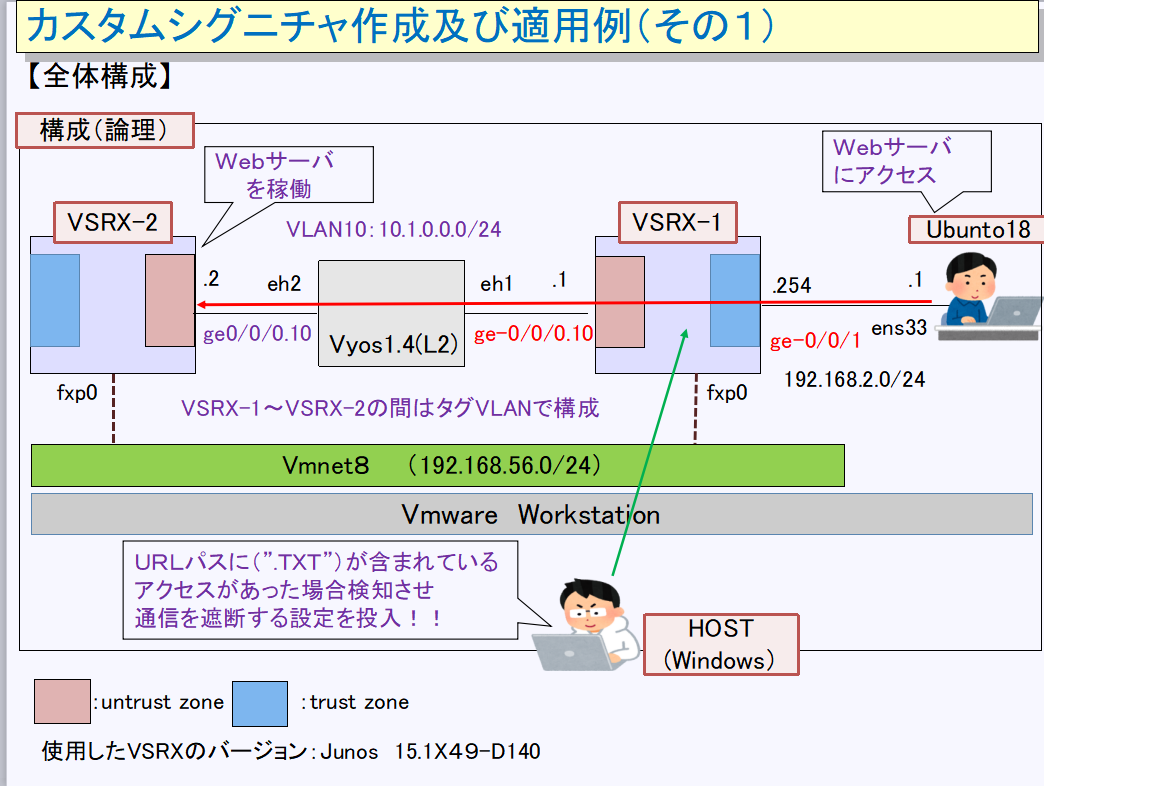

② カスタムシグニチャ作成及び適用例(その1)

【事前準備】

以下の環境を作りました~

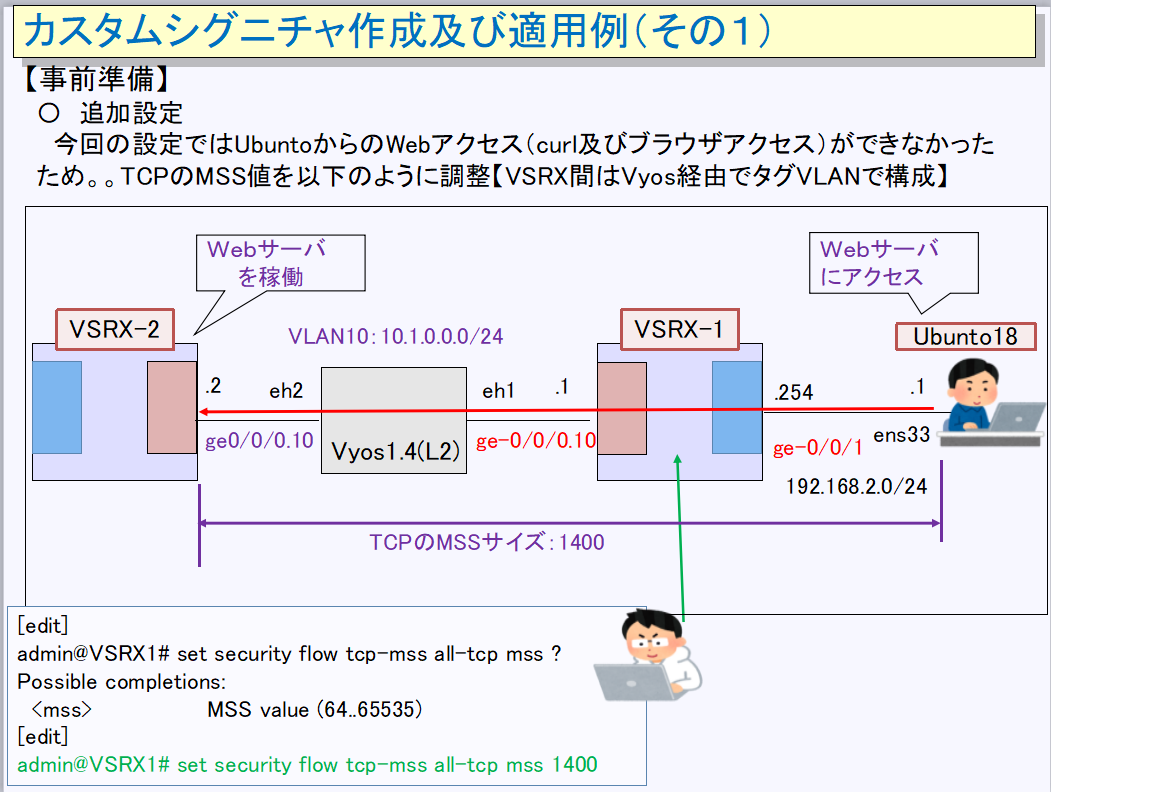

これでようやく完成~と思ったところ。。

VSRX-2をWebサーバに見立てた通信がうまくいかない。。(Webサイトみれない。。)

VSRXの設定やSecurityFlowを見ましたが問題なさげで。。

さてはTCPにおけるMSS値関連かな??(VSRX間はタグVLANで接続しています)

と思い早速、以下の資料を参考にMSS値を設定!

セキュリティデバイスのフローベースおよびパケットベース処理ユーザーガイド

tcp-mss (Security Flow)

https://www.juniper.net/documentation/jp/ja/software/junos/flow-packet-processing/topics/ref/statement/security-edit-tcp-mss.html

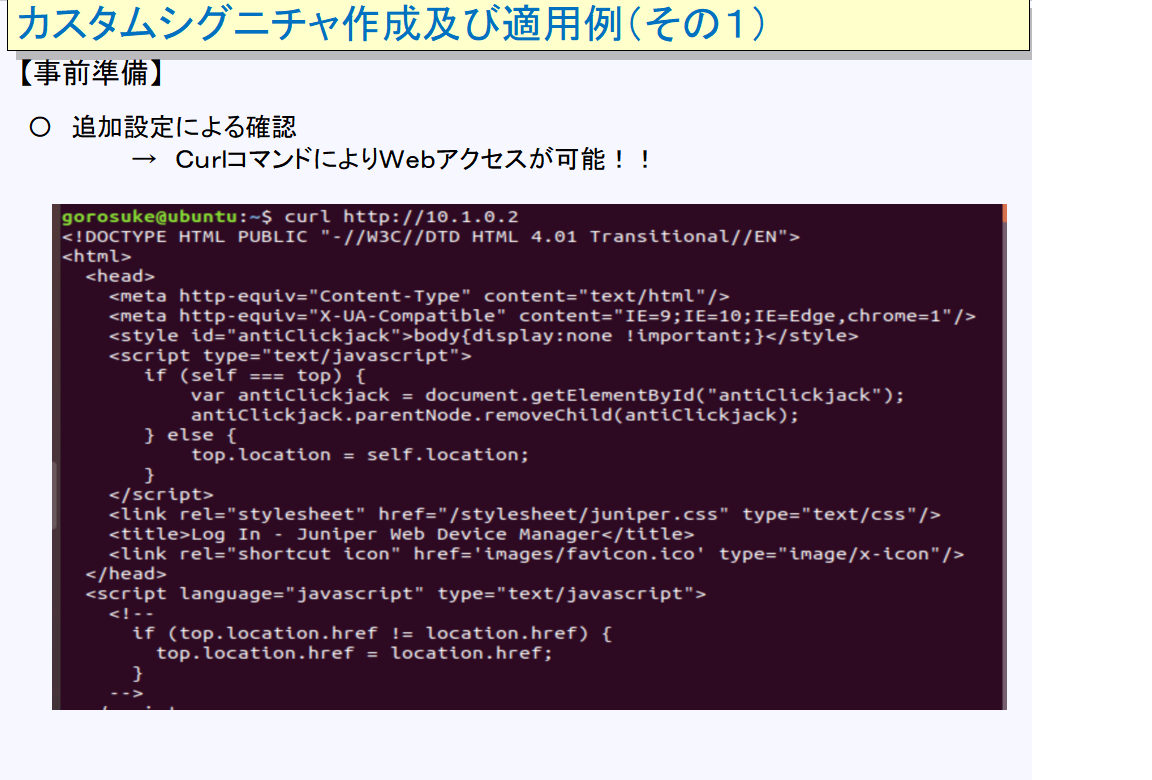

で上手く見れました~(^^;)

【シグニチャ作成及び適用】

SRXのログ設定についてはこちらもご参照くださいませ~

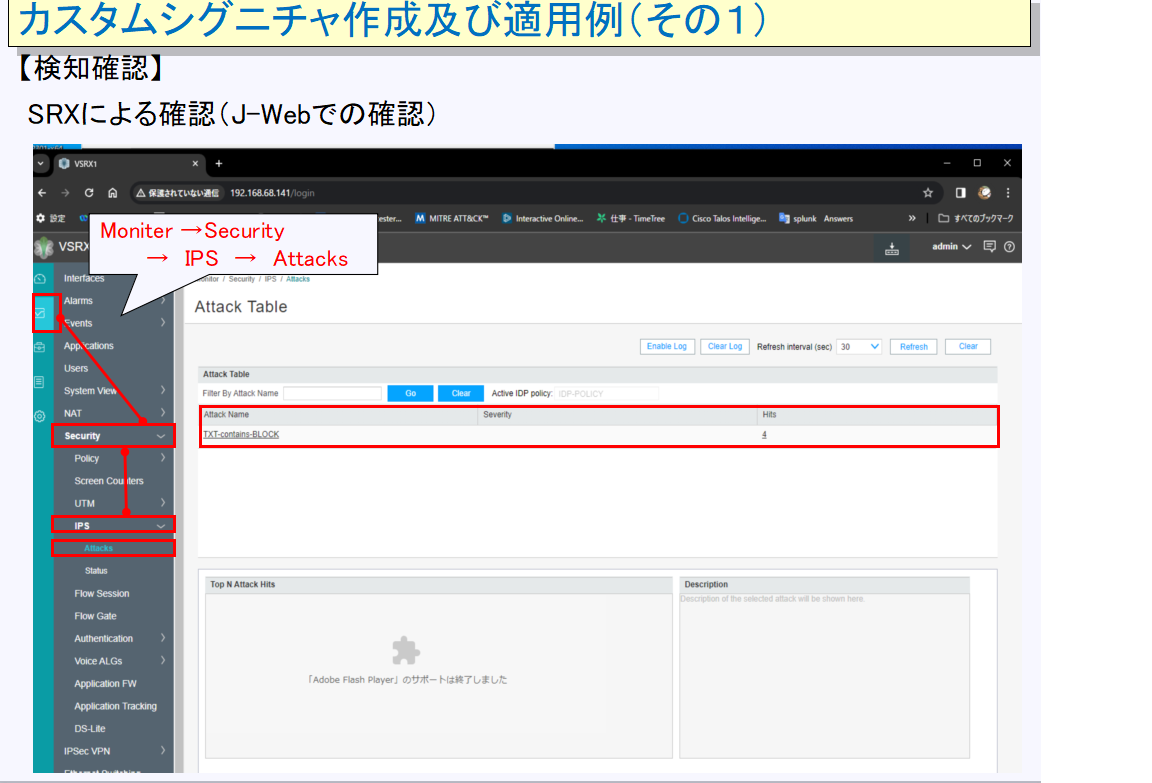

【検知確認】

〇 検知ログをSyslogサーバに転送する設定及び確認

検知ログを内部ログに残しつつ外部のSysylogサーバ(今回はUbunto)に

ログを転送する設定も実施しました

以下のようなイメージです~

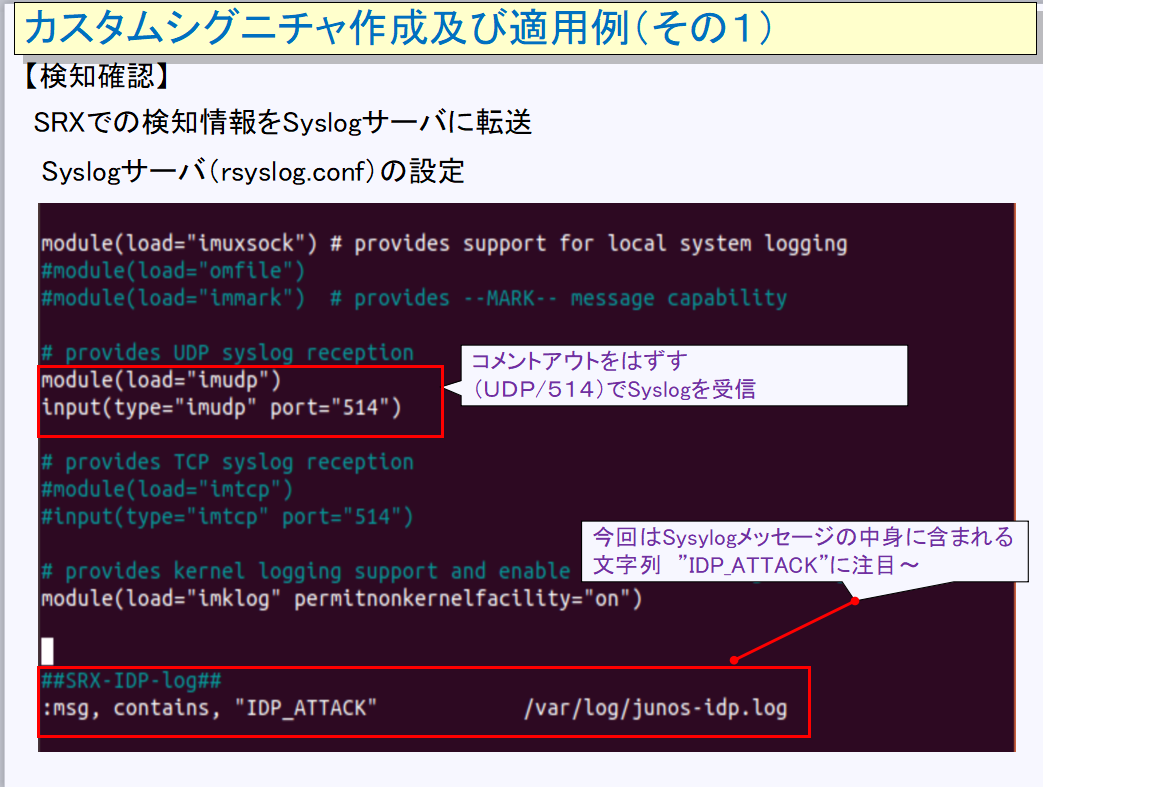

Syslogサーバ(Ubunto)における設定は以下のように

(今回は簡易的な形で(;^_^A)・・・)

VSRXの設定は以下のような設定を実施しました!!

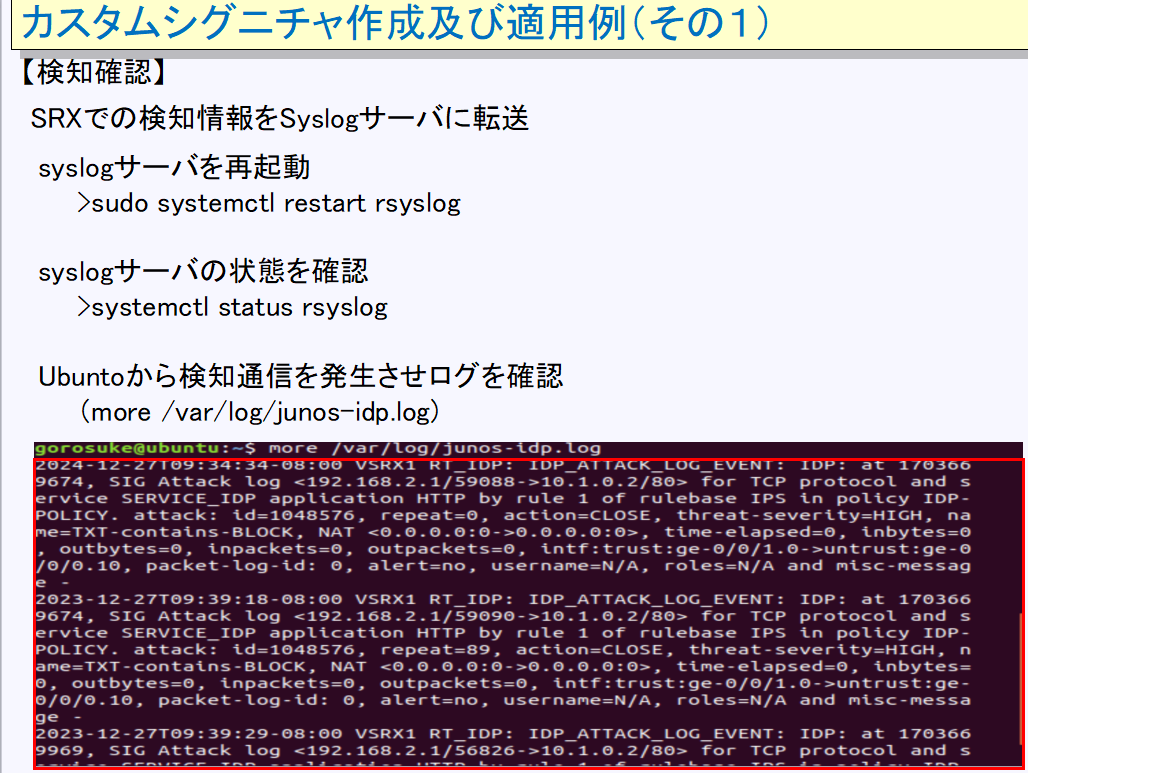

検知ログの再確認前にSyslogサーバを再起動~

(設定ファイル /etc/rsyslog.conf の内容を反映するため)

無事、Syslogサーバにも検知ログが転送されました~(^^;)

③ カスタムシグニチャ作成及び適用例(その2)

Wiresharkによる確認

カスタムシグニチャ適用ってIDPライセンスが必要と今まで勝手に思ってました。。

思い込みは決めつけはだめですね(^^;)

とはいえカスタムシグニチャ作成の要領ってあまり公開されてないみたいですかね。。

(どこかにあるのかな??)

これからも調べながら手を動かして確認していきたいと思います~

ではまた!!

最後までお読みいただきありがとうございました~(^^;)(^^;)